De nos jours, les données de l'entreprise ne vivent pas seulement sur des ordinateurs portables ou des serveurs de bureaux, mais aussi dans les poches des employés. Les gens vérifient les e-mails de travail de leur téléphone, approuvent les paiements en déplacement, se connectent aux outils cloud et utilisent leurs appareils pour l'authentification à deux facteurs. C'est rapide, efficace et… de plus en plus risqué.

Les attaquants ont compris. Ils savent que les téléphones sont désormais des points d'accès clés vers les systèmes de l'entreprise, et ils ont commencé à cibler les appareils Android pour entrer. Les logiciels malveillants se glisse tranquillement via des applications personnelles ou des liens, contournent les couches de sécurité traditionnelles et atterrissent en plein milieu de vos opérations.

Alors, comment gardez-vous contre les menaces que vous ne pouvez pas voir? Cela commence par être proactif et savoir ce qui se passe réellement dans ces applications.

Risques commerciaux de malware Android

Lorsque les employés utilisent leur téléphone pour le travail, ces appareils deviennent des extensions de votre infrastructure commerciale. Si les logiciels malveillants entrent, cela met en danger toute votre organisation:

– Connects volés – Accès direct aux outils cloud, aux e-mails et aux systèmes internes

– 2fa compromis – Les attaquants contournent l'authentification via des applications détournées

– Fuites de données – Informations client, finances et fichiers internes exposés

– Accès au chat – Messages sensibles de mou ou d'équipes interceptées

– Réutilisation des informations d'identification – Mots de passe volés utilisés pour violer d'autres comptes

– Infections furtives – Les logiciels malveillants fonctionnent tranquillement, souvent non détectés

Sécurité proactive: votre meilleure défense contre les menaces mobiles

Les outils réactifs ne sont pas conçus pour les menaces mobiles d'aujourd'hui. Ils comptent sur des modèles connus et entrent souvent en jeu après les dégâts sont causés.

C'est pourquoi il est essentiel de adopter une approche proactive; celui qui vous aide à repérer et à arrêter les logiciels malveillants Android avant il se propage dans votre entreprise.

L'utilisation d'un bac à sable malveillant interactif, comme Any.Run, qui prend en charge la détection des menaces entre les systèmes Windows, Linux et Android, donne à votre équipe une longueur d'avance en analysant des applications suspectes dans un environnement sûr et contrôlé.

Voici ce que cela signifie pour votre entreprise:

– Évitez les violations coûteuses – il est beaucoup moins cher à empêcher que de récupérer

– Empêcher les temps d'arrêt – Arrêtez les logiciels malveillants avant de perturber les opérations

– Protéger les données sensibles – protéger les informations des clients et les fichiers internes

– Accélérer la réponse – Soyez des IOC et des informations comportementales claires instantanément

– Restez en avance sur les risques de conformité – Prendre des problèmes avant que les régulateurs ne le fassent

La sécurité proactive n'est pas seulement une priorité informatique; C'est un avantage commercial.

Comment les entreprises ont attrapé des logiciels malveillants Android dangereux en quelques minutes

Quand des logiciels malveillants aiment Voleur de Salvador J'ai commencé à cibler les appareils Android, de nombreuses entreprises ont été prises au dépourvu. Mais ceux qui utilisent des bacs de sable de logiciels malveillants interactifs ont identifié la menace en quelques minutes et avaient un chemin clair pour le neutraliser avant tout dommage.

Vous voulez voir comment cela fonctionne dans la pratique?

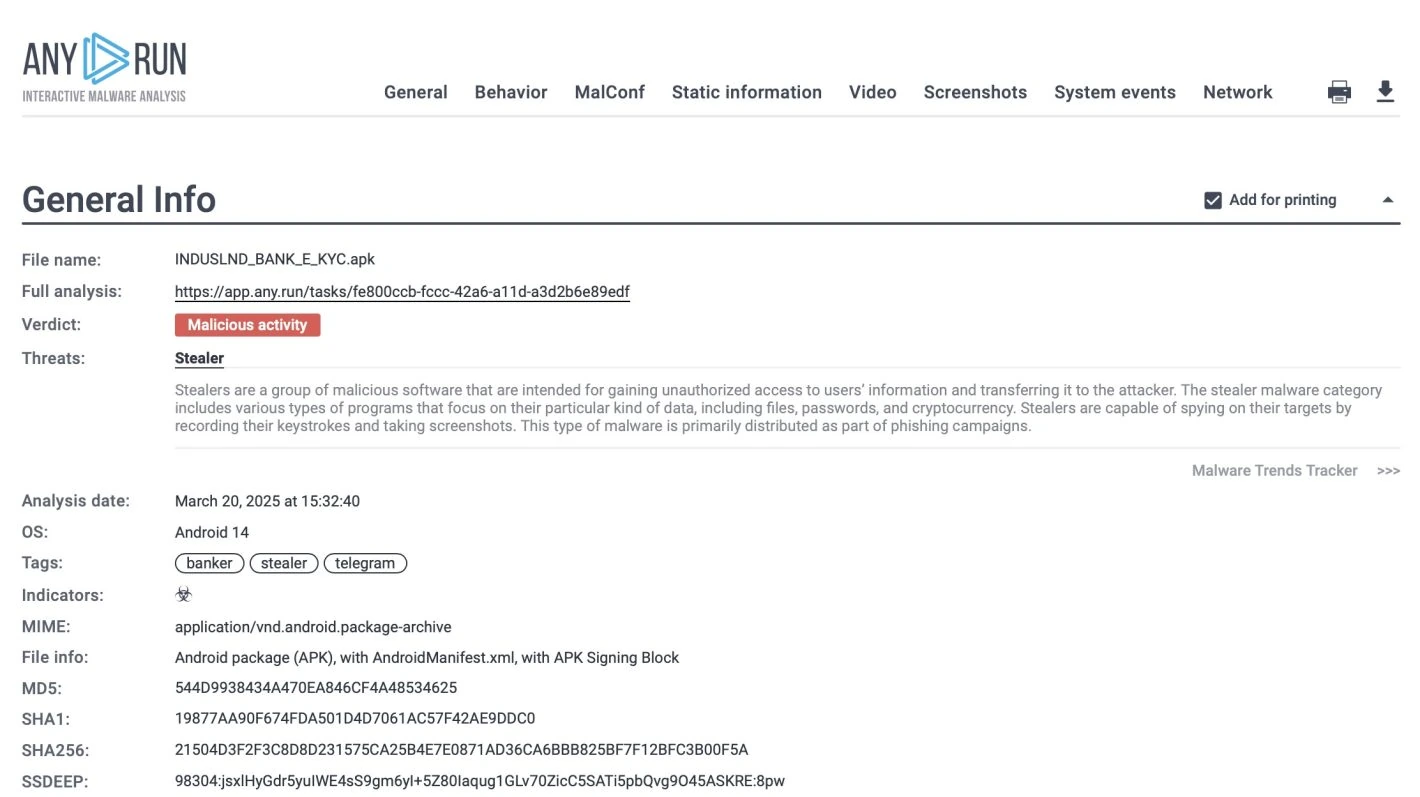

Voici une véritable session d'analyse exécutée dans un bac à sable sécurisé Any.Run, montrant à quelle vitesse et facile à prendre des logiciels malveillants Android avant d'atteindre votre entreprise.

Voir la session d'analyse du voleur de Salvador

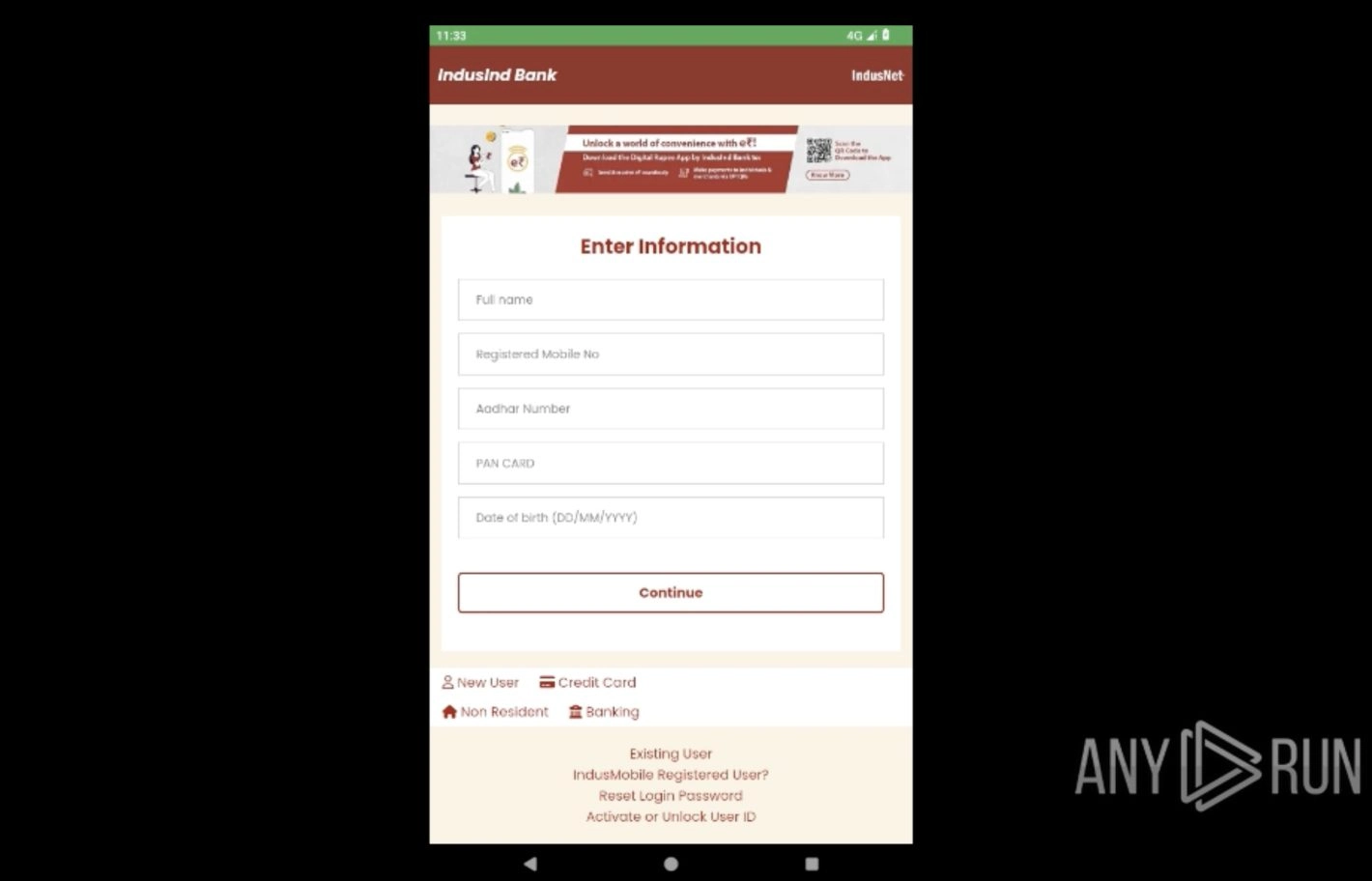

Après avoir téléchargé le fichier APK, nous l'avons ouvert dans un environnement Android virtuel à l'aide de n'importe quel.run. À première vue, l'application semblait être un outil bancaire mobile légitime, mais une interaction rapide a révélé son véritable objectif.

| Laissez votre SOC détecter les cyber-menaces plus rapidement, réduisez le temps de réponse et évitez les perturbations coûteuses; Tout dans un bac à sable interactif. Commencez avec n'importe quel.run maintenant |

Il s'agissait d'un voleur bancaire, spécialement conçu pour collecter des données personnelles et financières sensibles, notamment:

– Numéro de mobile enregistré

– numéro Aadhaar

– Détails de la carte PAN

– Date de naissance

– ID utilisateur bancaire net et mot de passe

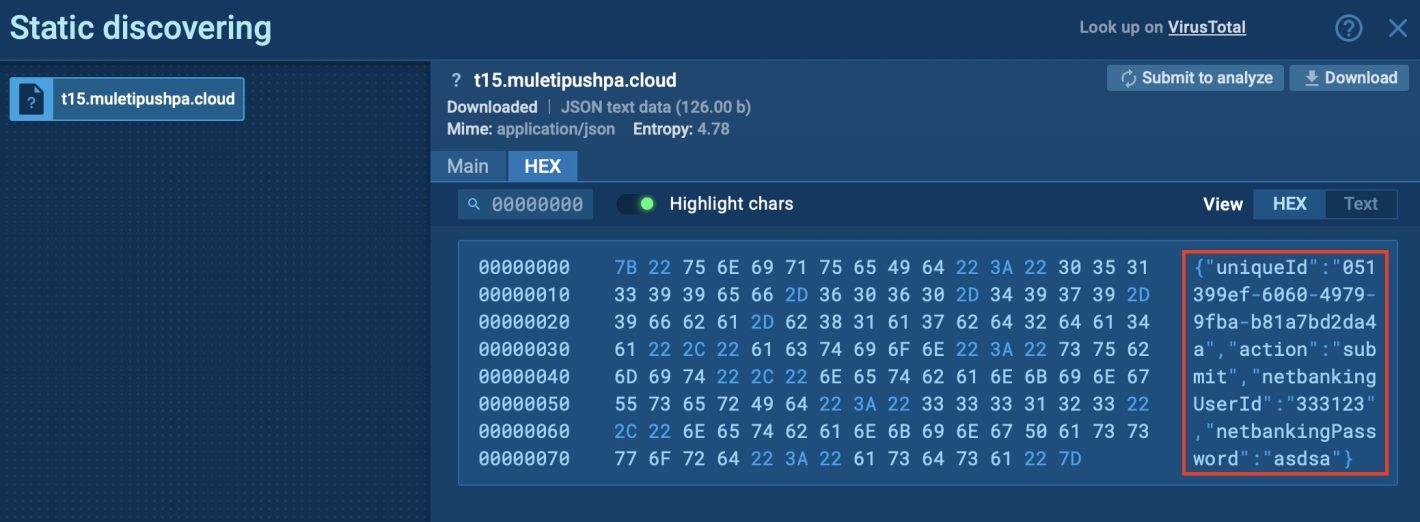

L'interface invite l'utilisateur à saisir ces détails et une fois soumis, les informations volées sont immédiatement envoyées à deux destinations: un site de phishing et un serveur de commande et de contrôle (C2) contrôlé par télégramme.

À l'intérieur du bac à sable Any.Run, chaque étape est visible et interactive. Vous pouvez interagir avec l'application comme le ferait un véritable utilisateur.

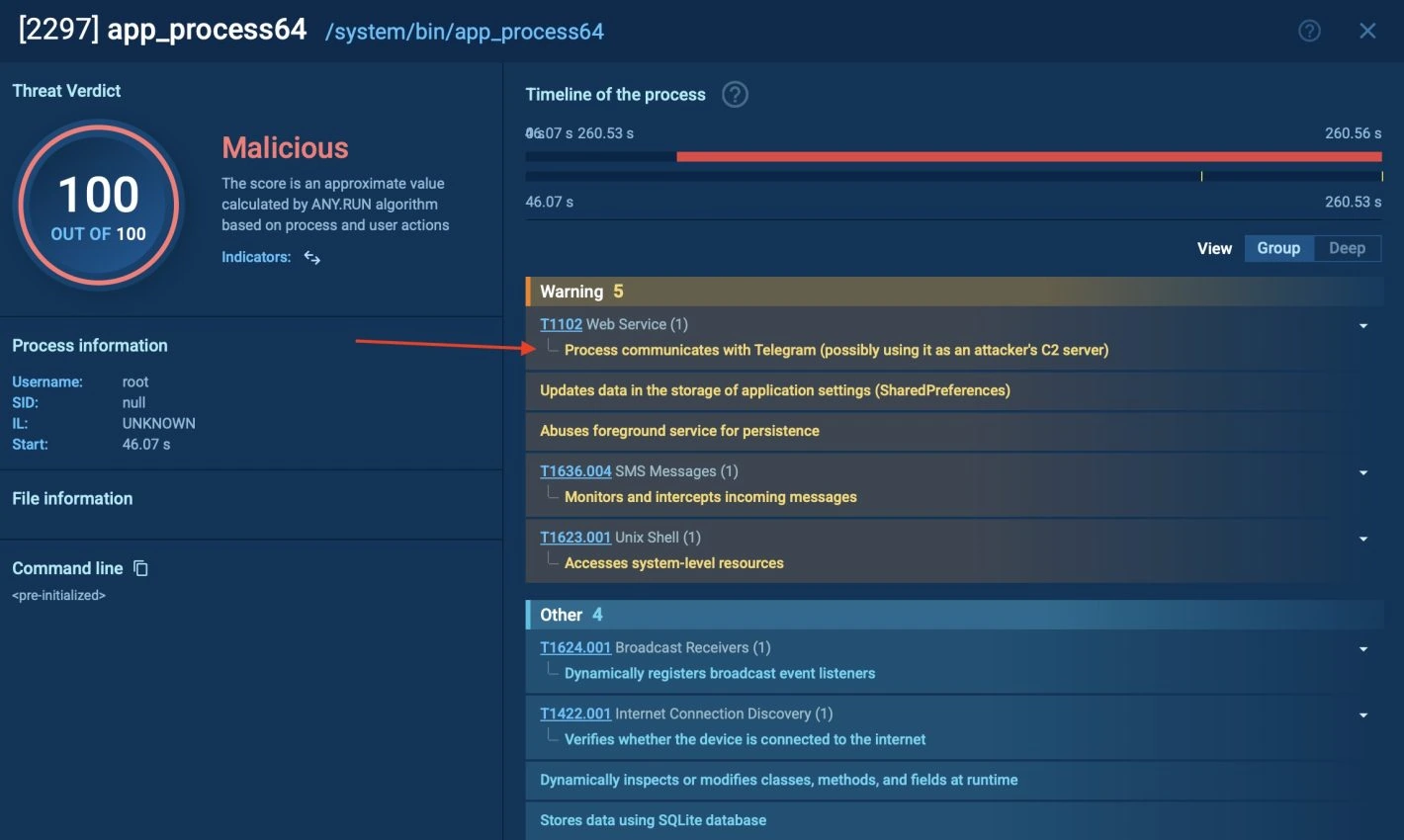

Sur le côté droit, chaque processus est affiché en temps réel. En cliquant sur un processus, vous pouvez explorer les tactiques et les techniques utilisées par l'attaquant. Dans ce cas, nous avons observé une communication claire avec l'infrastructure télégramme:

Si vous manquez de temps et que vous ne voulez pas plonger plus profondément dans les détails de l'attaque, jetez un coup d'œil à la boîte de verdict dans le coin supérieur droit. Dans notre cas, il a signalé l'échantillon comme «Activité malveillante» et le tagué avec des étiquettes comme Banker et Telegram.

Pour partager les résultats avec votre équipe ou vos parties prenantes, le bac à sable génère également un rapport de texte détaillé, avec des captures d'écran, des CIO, un comportement de fichiers et des activités de réseau, afin que vous puissiez documenter et agir rapidement sur la menace.

Ce type de clarté, rapide, interactif et visuel, explique exactement pourquoi les entreprises comptent sur des bacs à sable comme n'importe qui. avant Ils atteignent jamais le téléphone d'un employé.

Attraper des menaces avant de perturber votre entreprise

Vous n'avez pas besoin d'attendre que quelque chose se casse avant d'agir. Avec un bac à sable comme n'importe quoi.

Inscrivez-vous avec votre e-mail d'entreprise pour commencer à analyser les cyber-menaces aujourd'hui.