Le malware Android ne consiste plus seulement à ennuyer les fenêtres publicitaires ou à des logiciels publicitaires ombragés. Les menaces d'aujourd'hui peuvent voler des informations d'identification bancaires, espionner les messages personnels et prendre le contrôle total d'un appareil, souvent sans que l'utilisateur ne sache jamais.

Bien que ces attaques deviennent plus sophistiquées, elles peuvent toujours être détectées en quelques secondes tant que vous utilisez les bons outils.

Explorons comment découvrir même les logiciels malveillants Android les plus évasifs, gagner un temps d'analyse précieux et rester en avance sur les menaces mobiles.

Les risques de s'appuyer seuls sur la détection statique

Les scanners et les vérificateurs d'autorisation basés sur la signature ne peuvent attraper que ce qu'ils savent déjà. Mais les logiciels malveillants Android modernes se cachent derrière l'obscurcissement, retarde son activité ou télécharge des charges utiles à la volée, ce qui le rend presque invisible à la détection statique.

Pour prendre des menaces comme celles-ci, vous devez les voir en action.

Le moyen le plus rapide de détecter les logiciels malveillants Android

Pour découvrir les menaces modernes, l'analyse du code statique ne suffit pas. Vous devez exécuter le fichier suspect et observer comment il se comporte dans un environnement réel; C'est exactement pour cela que le sable est conçu.

Un bac à sable fournit un espace contrôlé et isolé où vous pouvez faire exploser un APK et voir tout se dérouler en temps réel sans retard ni incertitude. Juste une image claire de ce que fait l'application et si elle est malveillante.

Par exemple, des solutions comme n'importe qui. Avec son bac à sable interactif, les analystes peuvent détoner en toute sécurité les APK et regarder le flux d'exécution complet, du premier appuyez sur la charge utile finale.

Vous obtenez une vue complète de l'attaque:

– voir comment le malware se comporte à l'intérieur de l'appareil

– interagir avec l'environnement comme sur un vrai téléphone ou un PC; Cliquez sur les boutons, ouvrez les applications, suivez le flux

– Comprendre ses tactiques, techniques et procédures (TTPS)

– Déterminez rapidement si le fichier est malveillant ou non en moins de 40 secondes

Il est rapide, visuel et exploitable, parfait pour attraper des menaces qui essaient de glisser les défenses traditionnelles.

Plongeons-nous dans une véritable menace à l'intérieur du bac à sable et voyons comment cela fonctionne dans la pratique.

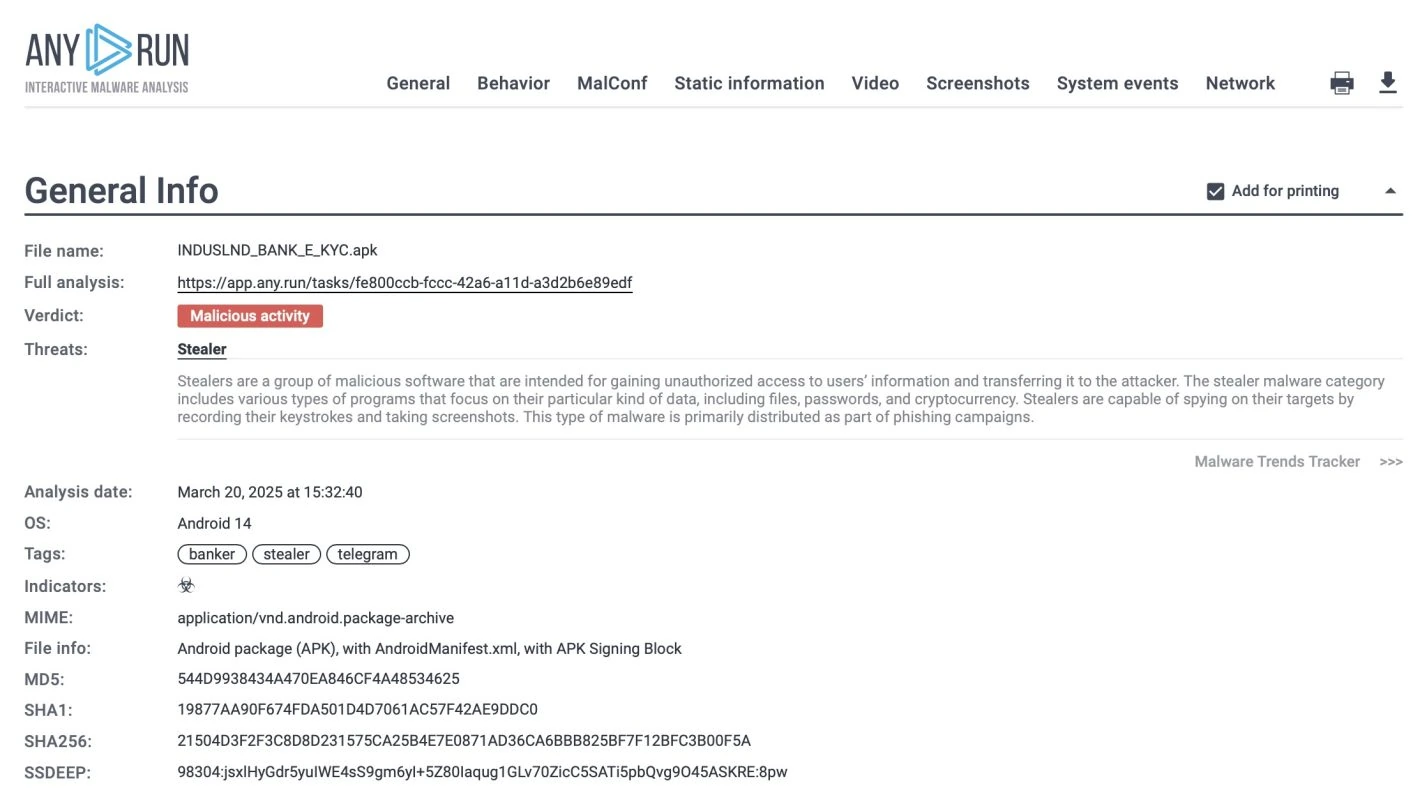

Exemple du monde réel: Salvador Stealer en action

Regardons un véritable exemple de voleur de Salvador, un type de logiciels malveillants Android conçus pour voler des informations d'identification bancaires. Nous avons exécuté l'échantillon dans le bac à sable Android Any.Run pour voir comment il se comporte et toute la chaîne d'attaque est devenue visible en quelques secondes.

Voir la session d'analyse avec Salvador Stealer

Une fois explosé, le malware affiche ce qui ressemble à un écran d'application bancaire. Il demande à l'utilisateur de saisir des informations personnelles comme son nom complet et son mot de passe. C'est ainsi que les logiciels malveillants incitent les gens à remettre des données sensibles.

| Voir le comportement complet de tout fichier malveillant en quelques secondes, en réduisant le temps d'enquête et en accélérant votre réponse. Essayez n'importe quel.run maintenant |

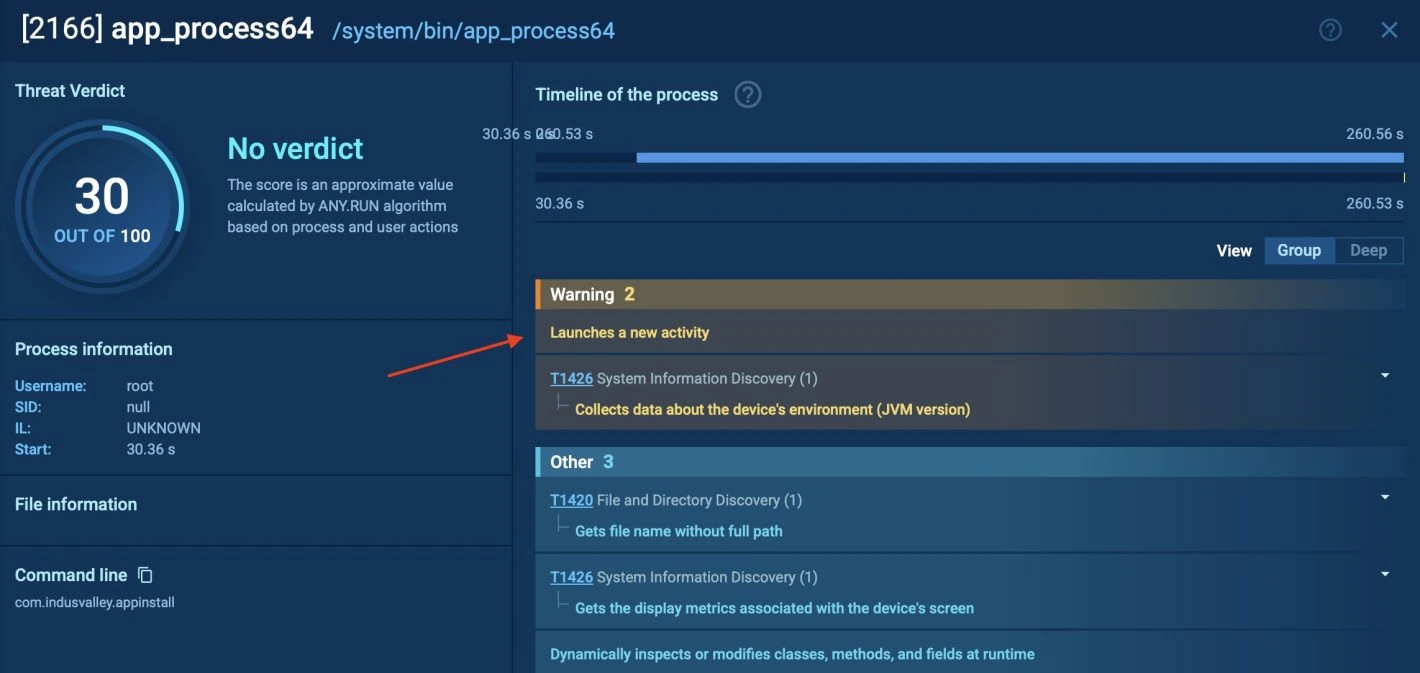

Salvador fonctionne en deux parties:

– Dropper apk – l'application de première étape qui installe la deuxième partie du malware

– Base.apk – Le composant réel de vol de données, lancé silencieusement en arrière-plan

À l'intérieur du bac à sable, nous pouvons voir la base de lancement de dropper APK.APK comme une nouvelle activité. Ceci est confirmé par une alerte de détection qui dit: «lance une nouvelle activité».

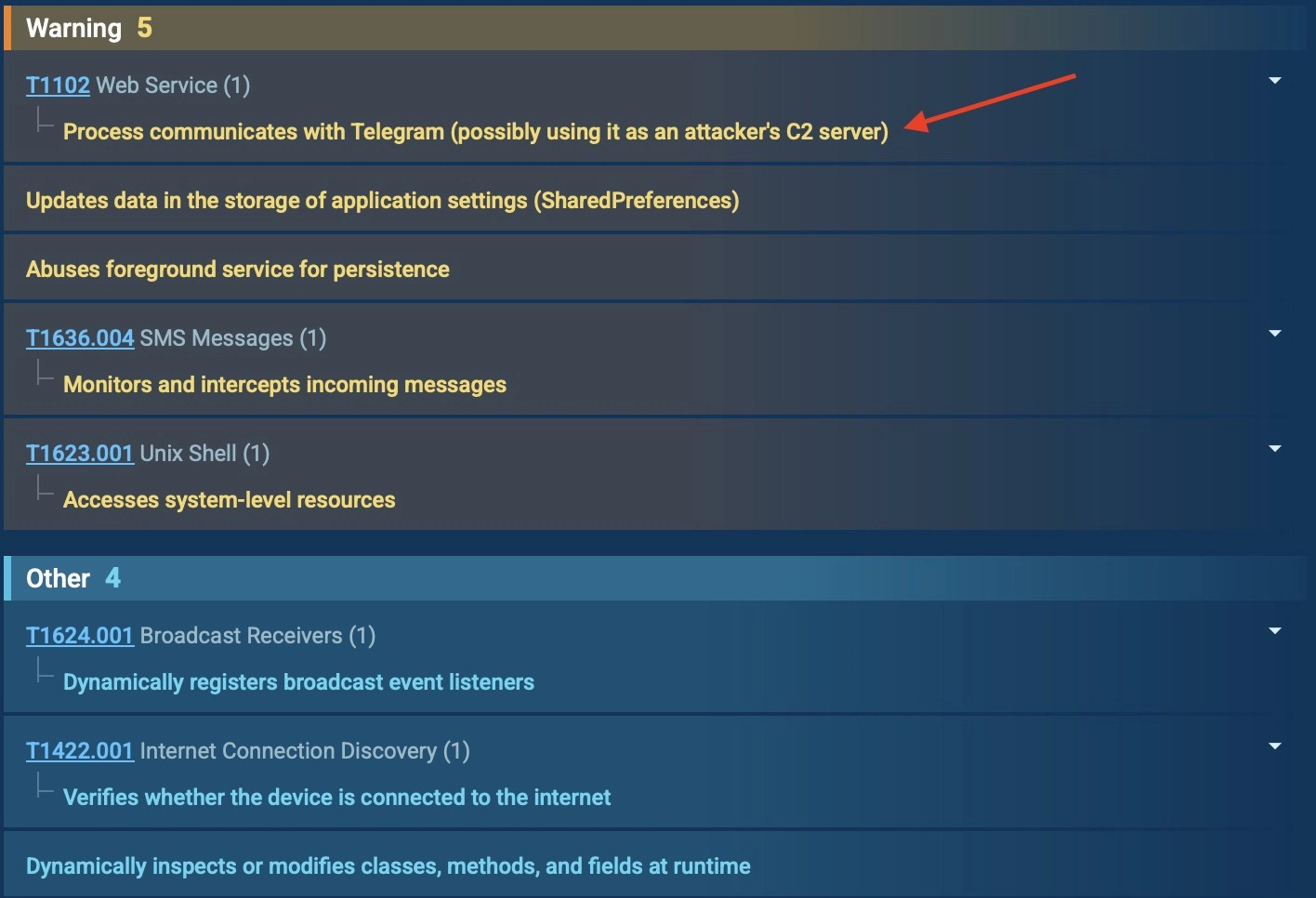

Une fois actif, le malware fait deux choses dangereuses:

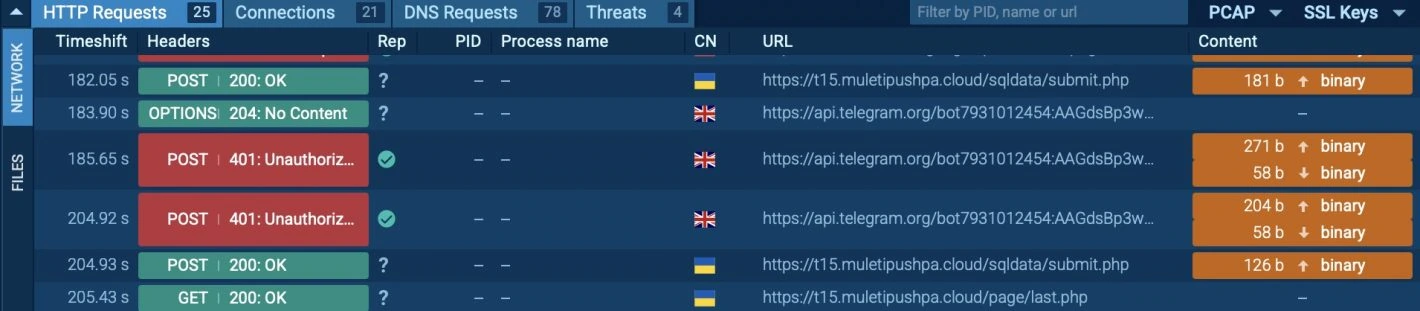

1. Envoie les données volées à un faux site Web bancaire contrôlé par l'attaquant

2. se connecte à un bot télégramme utilisé comme serveur de commande et de contrôle (C2)

Ensuite, la fausse application demande à l'utilisateur d'entrer:

– ID utilisateur bancaire net

– Mot de passe

Ces informations sont envoyées instantanément au site de phishing et au serveur Telegram, et nous pouvons voir tout se dérouler en temps réel à l'intérieur de n'importe quel.run.

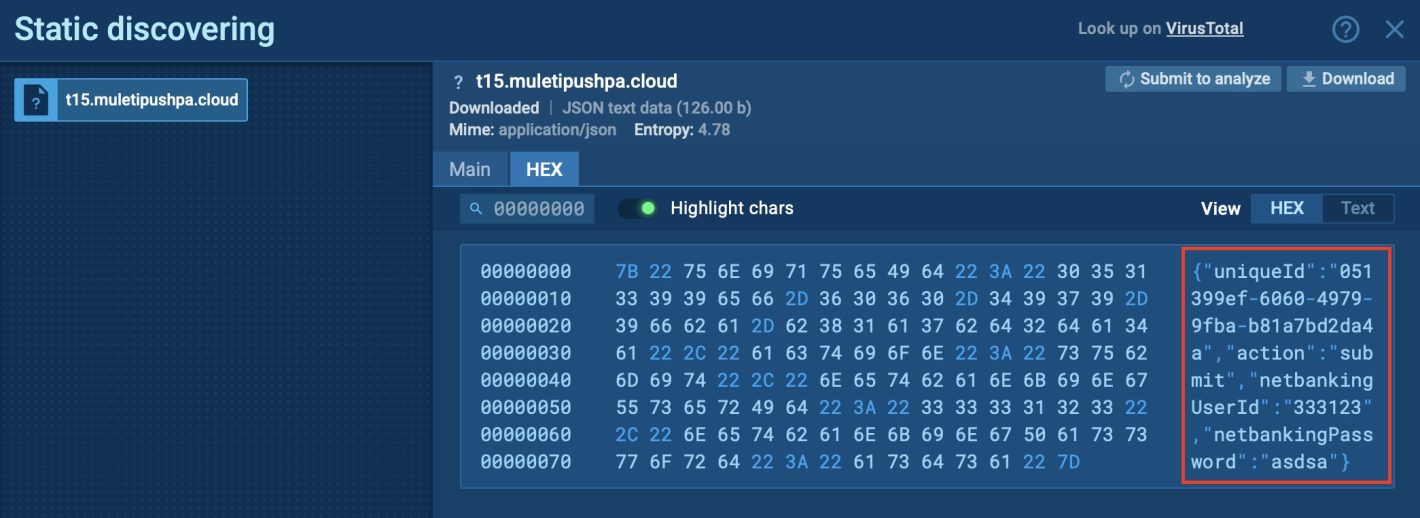

En activant le mode proxy HTTPS MITM dans n'importe quoi Android Sandbox de Run, nous pourrions intercepter et confirmer que les données utilisateur volées étaient envoyées, en direct et en temps réel.

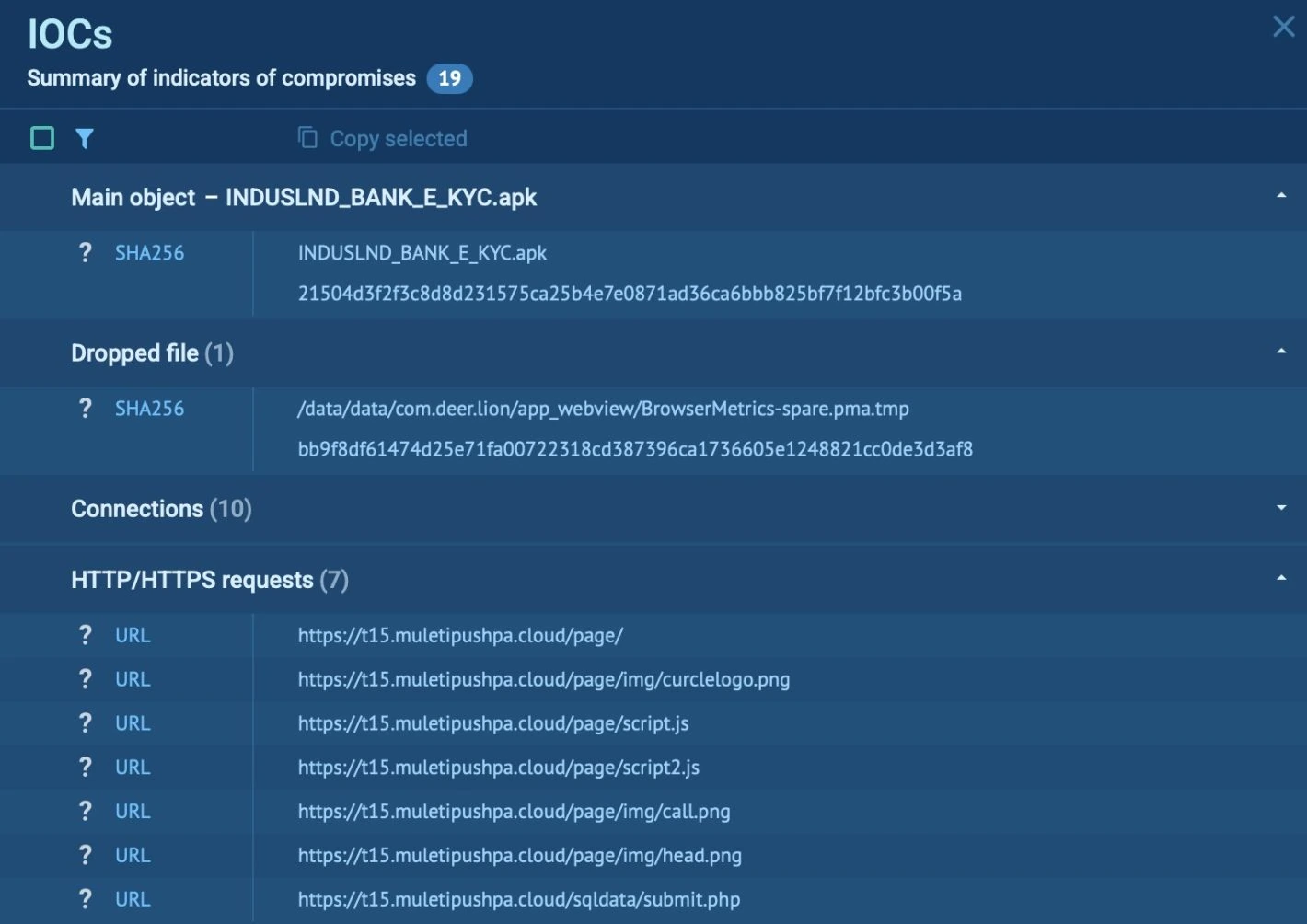

Au-delà de voir toute l'attaque se dérouler d'une manière claire et organisée, tout. Tout, des domaines et des IPs aux hachages de fichiers, est automatiquement extrait et affiché dans l'onglet IOC; Pas besoin de creuser dans les journaux ou de basculer entre les outils. Cela fait gagner du temps précieux et garantit que rien ne manque.

Voici les CIO recueillis pour cette attaque spécifique:

Une fois l'analyse terminée, un rapport bien structuré est généré automatiquement. Il comprend des captures d'écran, des détails comportementaux, un trafic réseau et des CIO, prêts à partager avec votre équipe, votre gestion ou vos partenaires externes pour une action supplémentaire.

Transformez les heures d'analyse en secondes

Le bac à sable interactif de RUNN aide votre équipe à se déplacer plus rapidement, à couper le bruit et à se concentrer sur ce qui compte vraiment.

En visualisant clairement chaque étape de l'attaque, les analystes passent moins de temps à deviner et plus de temps à jouer. Au lieu de sauter entre les outils, vous obtenez:

– Clarté instantanée sur la question de savoir si un fichier est malveillant

– Moins de travail manuelgrâce à l'interactivité automatisée

– Temps d'enquête plus courtavec toutes les preuves en un seul endroit

– Meilleure collaborationen utilisant des rapports structurés faciles à partager

– Réponse plus forteconstruit sur une véritable perspicacité comportementale, pas des hypothèses

C'est ainsi que les équipes de sécurité modernes restent en avance sur les menaces rapides, sans épuiser ni prendre de retard.

Commencez votre essai de 14 jours de n'importe où et donnez à votre équipe la visibilité et la vitesse dont ils ont besoin.