La sécurité n’est pas un simple ajout, c’est un flux de travail. Si vous testez des applications, chargez des outils latéralement ou passez d’un écosystème à l’autre, le sandboxing vous offre des restaurations plus propres et un rayon d’explosion plus petit que si vous vous appuyiez sur un seul antivirus. Cet article présente des modèles de bac à sable pratiques pour Android, Windows, macOS et Linux, ainsi qu’une présentation rapide des machines virtuelles macOS que vous pouvez reproduire aujourd’hui. Pour une introduction adaptée aux débutants sur les bacs à sable sécurisés du système d’exploitation, parcourez-le d’abord, puis appliquez la configuration utilisateur expérimentée ci-dessous.

Pourquoi le sandboxing fonctionne (et quand l’utiliser)

La plupart des menaces modernes s’appuient sur des sessions légitimes (jetons de navigateur, gestionnaires de mots de passe connectés, accès permissif aux fichiers) et non sur des exploits d’administrateur classiques. Les bacs à sable réduisent l’exposition en séparant les rôles, en limitant les autorisations et en faisant de « nuke and pave » un retour en un seul clic.

Où chaque approche s’intègre :

– Machines virtuelles (VM) : Isolation maximale pour les applications non signées, les tests de systèmes d’exploitation existants ou les flux de travail sensibles à la confidentialité. Plus lourd en RAM/CPU.

– Conteneurs (Docker/Podman, WSL2) : Piles de développement et CLI rapides et reproductibles. Partage le noyau hôte ; pas un bureau complet.

– Profils/espaces de travail (profil Android Work, comptes locaux Windows, utilisateurs macOS) : Séparation rapide des applications et du stockage. Un isolement plus léger.

– Bacs à sable d’applications (profils de navigateur, Flatpak/Snap, macOS App Sandbox) : Autorisations granulaires et mises à jour faciles au sein de votre session principale.

L’empilage aide. Pour une navigation risquée, exécutez un profil de navigateur dédié dans une VM acheminée via son propre VPN. Désormais, même si la session du navigateur est compromise, elle est piégée derrière un système d’exploitation jetable et une politique réseau distincte.

Des gains rapides que vous pouvez adopter n’importe où :

– Utiliser profils de navigateur distincts par rôle (personnel, finances, recherche).

– Garder connexions par clé matérielle pour les comptes administrateur et les dépôts de code.

– Magasin fichiers partagés dans un seul dossier de transfert ; ne montez jamais l’intégralité de votre répertoire personnel dans une VM.

– Traitez les bacs à sable comme apatride: effectuez la tâche, exportez les artefacts vérifiés, revenez à l’instantané.

MacOS VM : un laboratoire reproductible et jetable

Cette procédure pas à pas est indépendante des outils et fonctionne avec les frontaux Apple Silicon (par exemple, les applications du cadre de virtualisation) ou les hyperviseurs de type 2 sur Intel. Les étiquettes des boutons varient, mais le flux est le même.

1) Construisez une base propre

– Allouez 4 à 8 processeurs virtuels, 6 à 8 Go de RAM et un disque à allocation dynamique de 40 à 60 Go.

– Commencez par la mise en réseau NAT pour une valeur par défaut plus sûre ; ajoutez un pont plus tard si vous avez besoin d’une découverte LAN.

– Créez deux comptes : un utilisateur quotidien non administrateur et un administrateur distinct. Gardez l’image de base minimale : navigateur, éditeur, outil d’archivage.

2) Durcir d’abord, puis prendre un instantané

– Dans Paramètres système → Confidentialité et sécurité, refusez l’accès à la caméra/micro/enregistrement d’écran/fichier, sauf si nécessaire.

– Désactivez le partage de fichiers, AirDrop et la connexion à distance par défaut.

– Arrêtez et capturez 0-Golden. Documentez les versions et la configuration dans un README à l’intérieur de la VM.

3) Cloner par tâche

– VM de recherche : Navigateur avec blocage de script/anti-pistage, coffre-fort de mots de passe unique, presse-papiers partagé/glisser-déposer désactivé.

– Test de la VM : Enregistrement d’écran et outils de développement activés, ainsi qu’un dossier partagé hôte-invité en lecture seule pour les installateurs.

– VM héritée : macOS plus ancien pour les contrôles de compatibilité ; restez hors ligne par défaut, activez la mise en réseau uniquement derrière NAT si nécessaire.

4) Contrôler la frontière

– Dossiers partagés : Utilisez un seul répertoire « VM-Transfer ». Conservez les montages d’hôte en lecture seule ; exporter intentionnellement des données hors de la VM.

– Presse-papiers et USB : Désactivez la synchronisation globale du presse-papiers et le relais USB automatique. Connectez explicitement les périphériques USB lorsque cela est nécessaire.

– Mise en réseau : Donnez aux machines virtuelles à risque un profil VPN dédié ou un ensemble de règles de pare-feu (refus par défaut, autoriser uniquement les domaines requis). Envisagez un résolveur DNS local ou un gouffre.

5) Exploiter, exporter, revenir

– Effectuez la tâche à l’intérieur du clone.

– Déplacez uniquement les sorties vérifiées via « VM-Transfer ».

– Revenir au dernier instantané. Si quelque chose ne va pas : supprimez le réseau, récupérez les journaux/captures d’écran, rétablissez et faites pivoter les informations d’identification utilisées. seulement à l’intérieur de cette VM.

6) Gestion des versions

– Gardez plusieurs bases (par exemple, « Golden-Sequoia », « Golden-Sonoma »). Lorsque les correctifs arrivent, mettez à jour un clone, validez, puis passez à un nouveau Golden si tout tient. Étiquetez les instantanés de manière cohérente (0-Golden, 1-Browser, 2-Tools).

Notes multiplateformes

– Androïde: Activez le profil professionnel pour séparer les applications et basculer comme « Installer des applications inconnues ». Utilisez des navigateurs prenant en charge les onglets ou les profils conteneurisés.

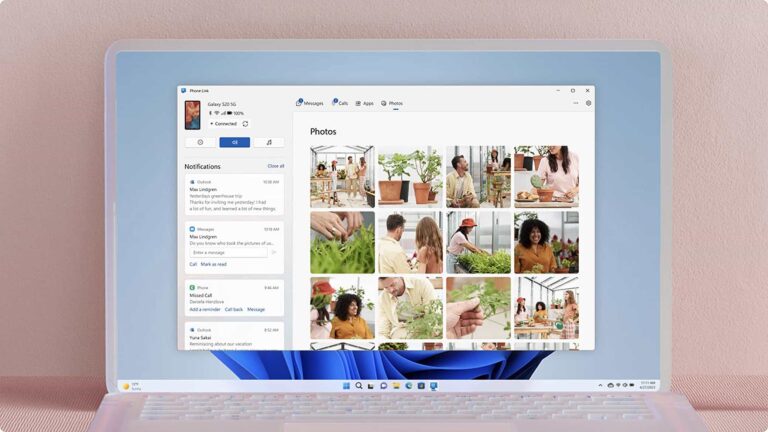

– Fenêtres : Associez Hyper-V ou VirtualBox à un compte quotidien standard (non administrateur). Le cas échéant, utilisez Windows Defender Application Guard pour un navigateur isolé.

– Linux : Préférez Flatpak ou Snap pour les applications de bureau, avec Firejail pour un sandboxing supplémentaire. Pour les développeurs, exécutez des conteneurs sans racine pour que les piles restent reproductibles et jetables.

Conseils de performances

– N’affamez pas l’hôte. Sur 16 Go de RAM, limitez un seul invité macOS à 6 à 8 Go et fermez les applications hôtes lourdes pendant les exécutions.

– Utilisez des périphériques virtio pour de meilleures E/S lorsqu’ils sont pris en charge.

– Stocker les VM actives sur SSD ; archiver les images froides ailleurs. Compactez périodiquement les disques pour récupérer de l’espace.

Idées d’automatisation

– Modèlez votre VM et la création de script là où votre outil le prend en charge.

– Faites pivoter automatiquement les instantanés (en conservez cinq par jour, en promouvez un par semaine).

– Lancez des machines virtuelles à risque avec des règles de pare-feu/VPN pré-appliquées afin que les garde-fous ne soient jamais « facultatifs ».

En résumé : les bacs à sable adaptent la sécurité à vos habitudes. Avec une machine virtuelle macOS dorée, des clones spécifiques à des tâches et des limites strictes pour les fichiers, le presse-papiers et le réseau, vous bénéficiez de tests plus rapides, de machines plus propres et d’une récupération en un clic, quelle que soit la plateforme que vous exécutez.

L’article Stratégies Sandbox pour les utilisateurs expérimentés sur n’importe quelle plate-forme apparaît en premier sur Android Headlines.