Les chercheurs en sécurité de Threat Fabric ont découvert un nouveau malware Android capable de capturer tout ce que vous faites sur votre téléphone. Surnommé Brokewell, le malware peut lire toutes les saisies tactiles, les lancements d'applications, les saisies de texte, les images affichées à l'écran, etc. Il dispose également de capacités de contrôle à distance, donnant ainsi à l'attaquant un contrôle total sur votre appareil.

Découverte d'un malware Android Brokewell doté de capacités de contrôle à distance

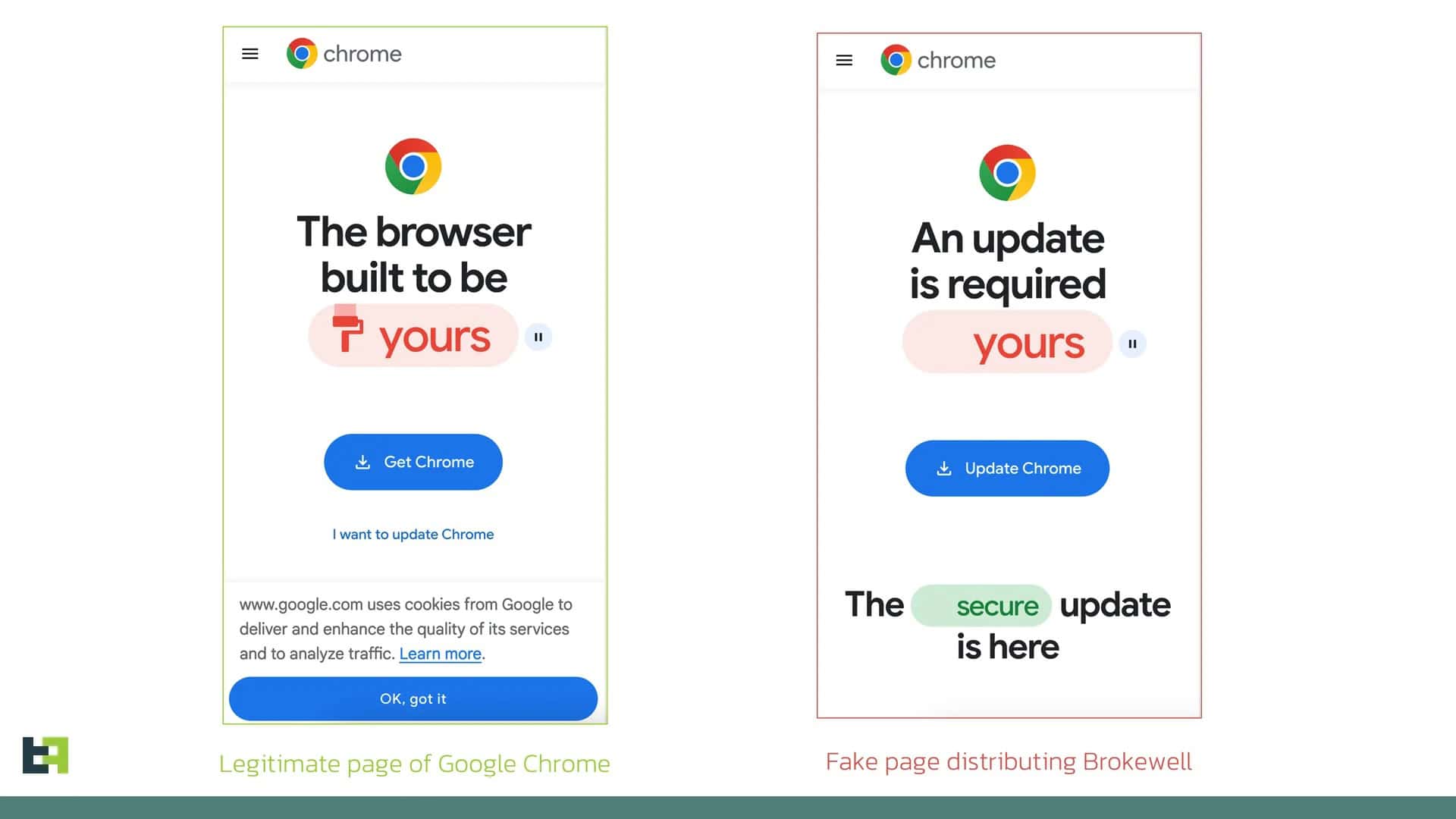

Selon Threat Fabric, Brokewell est distribué via une fausse page de mise à jour Chrome. Il s’agit d’une technique courante pour inciter les utilisateurs sans méfiance à télécharger des logiciels malveillants sur leurs appareils. Ils cliqueraient sur le bouton de mise à jour sans vérifier la source. Une fois installés, leurs téléphones sont infectés par des logiciels malveillants qui peuvent prendre complètement le contrôle des appareils et causer d’importants dégâts.

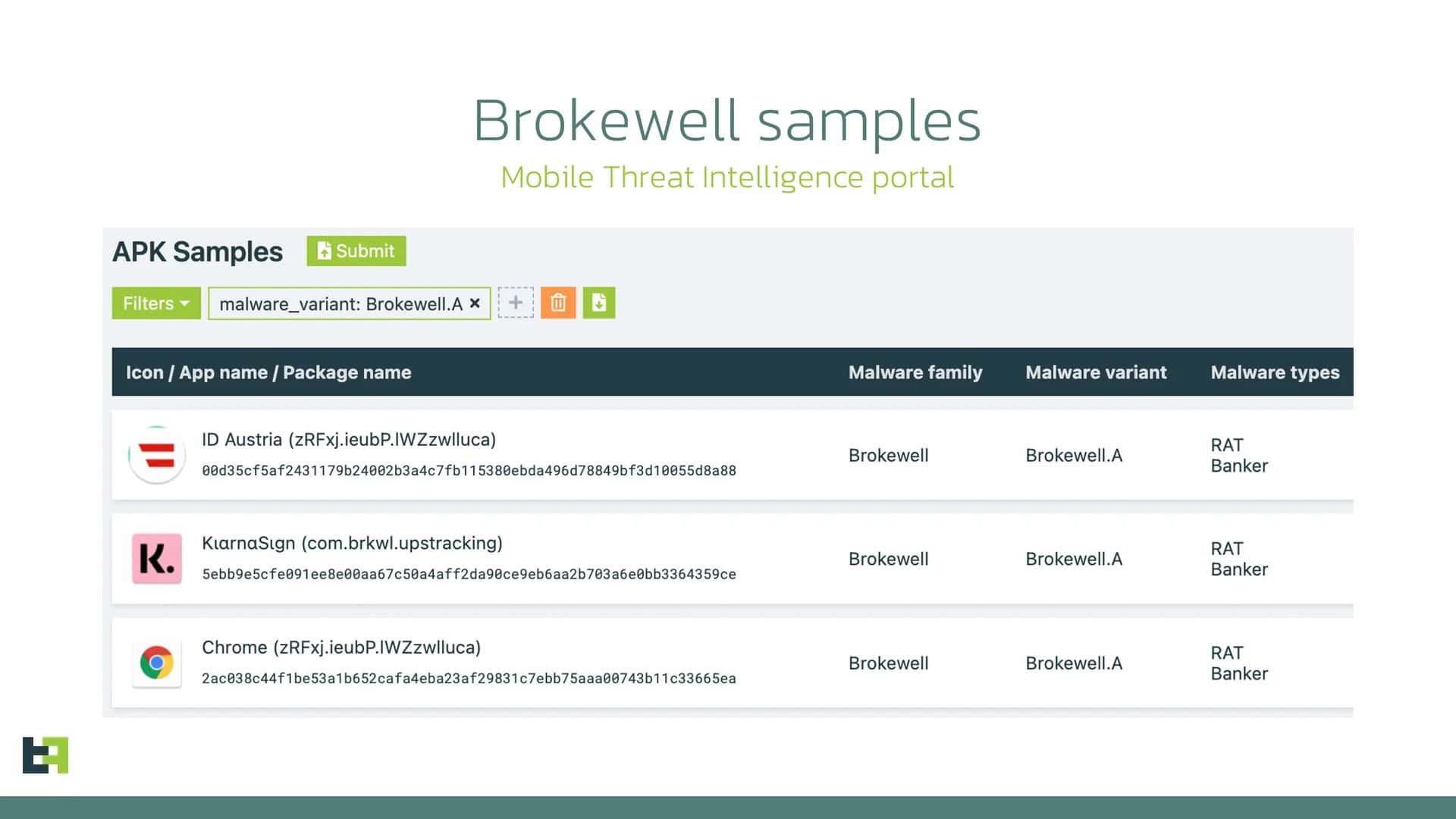

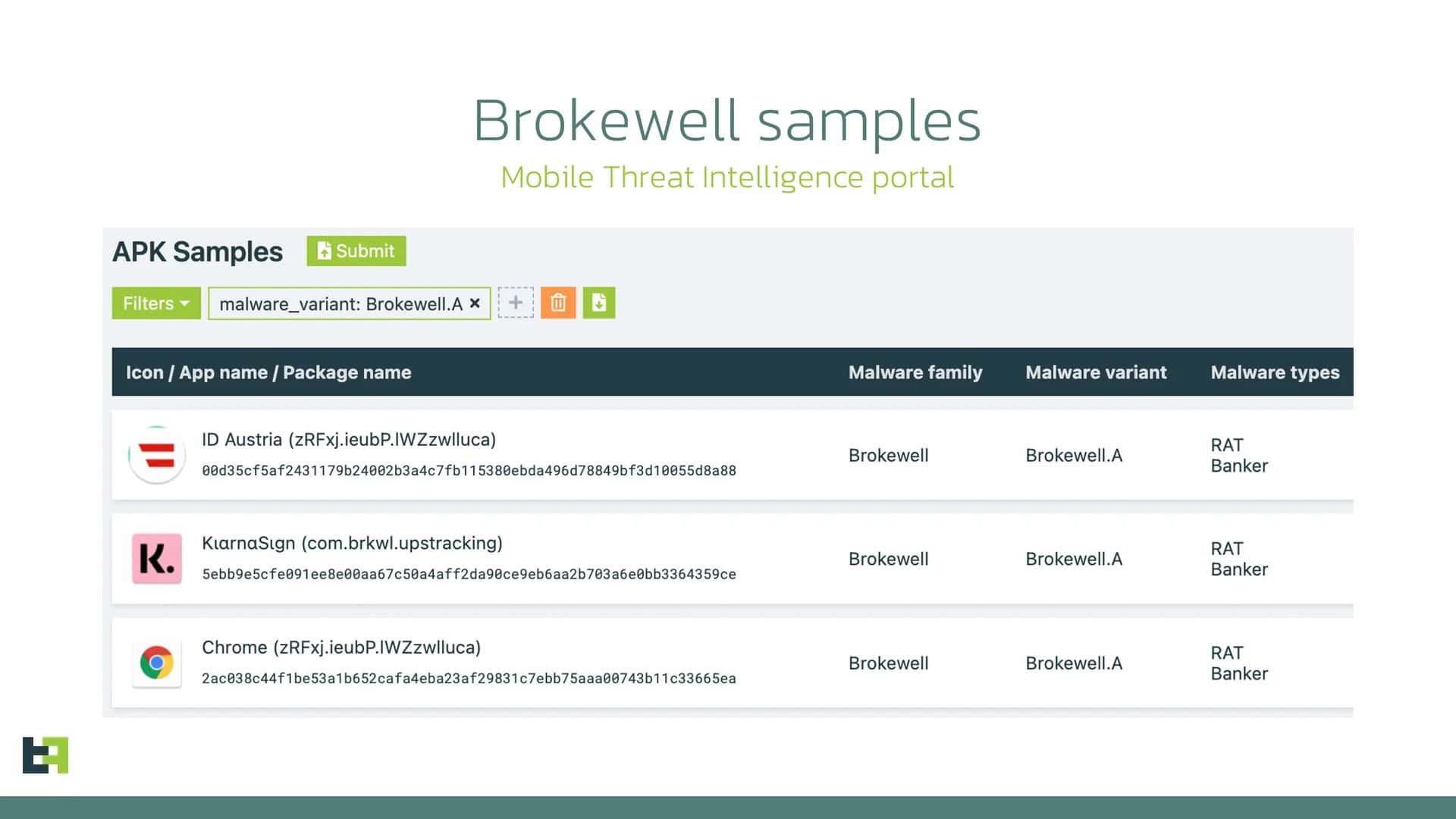

L’agence de cybersécurité décrit Brokewell comme « une famille de logiciels malveillants inédite dotée d’un large éventail de capacités ». Cependant, une analyse rétrospective a révélé des campagnes antérieures de cette famille de logiciels malveillants ciblant les services financiers « achetez maintenant, payez plus tard » et une application autrichienne d’authentification numérique appelée ID Austria. La dernière campagne cible apparemment les utilisateurs d’Android en général.

Brokewell dispose d'un ensemble complet de fonctionnalités que les attaquants peuvent exploiter pour voler des données sensibles sur des appareils infectés. Il peut imiter les écrans de connexion des applications ciblées, incitant les utilisateurs à divulguer leurs informations d'identification aux attaquants. Le malware peut également intercepter et extraire des cookies, ccapturer les interactions de l'utilisateur avec l'appareil, collecter détails sur le matériel et les logiciels, rRécupérez les journaux d'appels et l'emplacement, et capturez l'audio de l'environnement.

L’attaquant peut diffuser en direct l’écran de l’appareil infecté afin de voir tout ce que vous faites. Brokewell leur permet également d'exécuter à distance gestes de toucher et de glissement, cliquez sur l'écran, tapez du texte dans les champs spécifiés et simulez pressions sur des boutons physiques comme Retour, Accueil et Récents. De plus, l'attaquant peut activer l'écran à distance et régler la luminosité et le volume de l'appareil.

Un nouvel attaquant est derrière cette campagne

Brokewell est développé par un individu identifié comme Baron Samedit. L’acteur malveillant a l’habitude de développer et de vendre des outils permettant de vérifier les comptes volés. Leurs outils sont utilisés par de nombreux cybercriminels, rapporte Threat Fabric. L'un des outils appelé « Brokewell Android Loader » peut contourner les restrictions du système d'exploitation Android de Google conçues pour empêcher l'abus du service d'accessibilité pour les applications téléchargées.

Ce n’est pas le premier ni le seul malware Android à profiter de la faille de Google. De nombreux acteurs malveillants intègrent cette technique de contournement pour éviter ou minimiser le risque de détection. Malgré les efforts continus de Google et d’autres fournisseurs, les attaquants trouvent toujours une solution de contournement. La meilleure façon de se protéger des logiciels malveillants est d’éviter le chargement latéral d’applications. Téléchargez toujours les applications et les mises à jour d'applications depuis le Google Play Store ou d'autres magasins d'applications de confiance comme le Galaxy Store.