Les utilisateurs de LastPass sur Android et d'autres plateformes sont la cible d'une campagne de phishing combinant de faux appels au service client et des e-mails intelligemment conçus arborant la marque de l'entreprise pour voler leurs mots de passe principaux. Cette attaque à plusieurs niveaux exploite des tactiques d'ingénierie sociale pour inciter les victimes à remettre les clés de leur coffre-fort de mots de passe, compromettant potentiellement tous leurs comptes en ligne.

Le système de phishing, récemment révélé par LastPass, exploite un kit de phishing notoire connu sous le nom de CryptoChameleon. Ce kit permet aux cybercriminels de créer facilement de fausses pages de connexion qui imitent des services légitimes, comme LastPass, dans une tentative trompeuse de voler les identifiants de connexion.

Des appels téléphoniques trompeurs aux faux e-mails

L’attaque se déroule en une série d’étapes calculées conçues pour créer la panique et pousser les victimes à prendre des décisions irréfléchies. L'acte initial implique un appel téléphonique, soi-disant du support LastPass. L'appelant informe la victime que son compte a été accédé à partir d'un appareil non reconnu. Pour renforcer le sentiment d'urgence, l'appelant demande à la victime d'appuyer sur un numéro spécifique sur le clavier de son téléphone. Il s'agit soit d'autoriser, soit de bloquer l'accès présumé non autorisé.

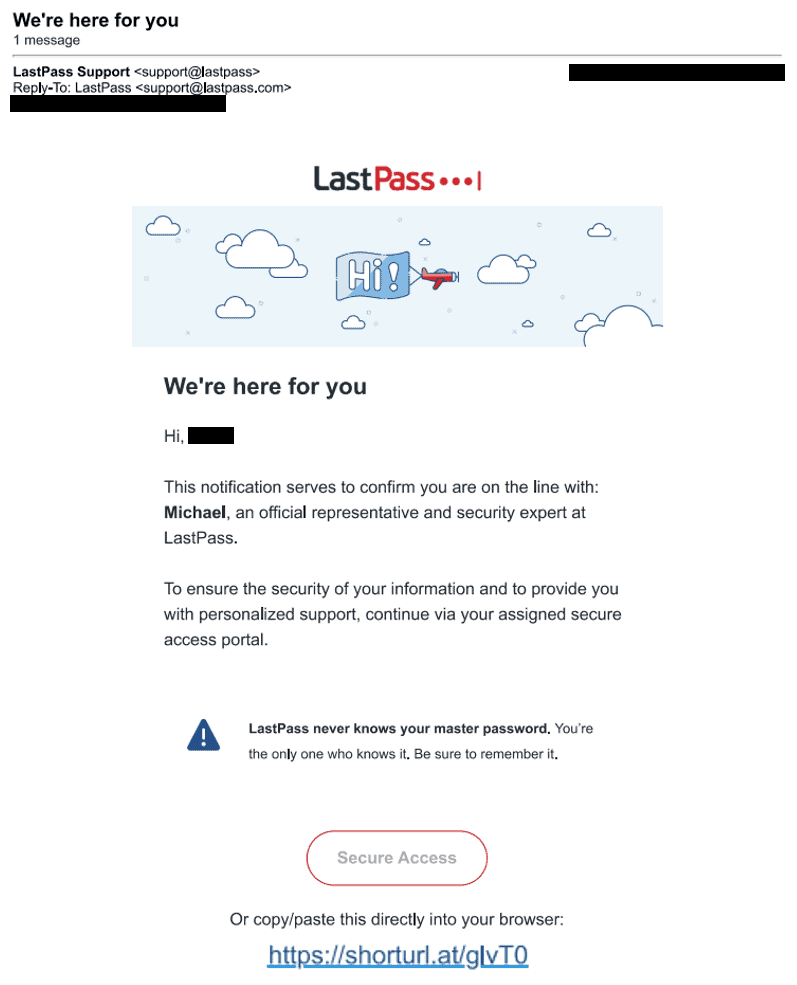

Vous pouvez choisir de bloquer l'accès. Mais la mascarade continue, l'appelant promettant un appel de suivi d'un « représentant client » pour résoudre le problème. Ce deuxième appel provient cependant d’un numéro usurpé, masquant la véritable identité de l’attaquant. Se faisant passer pour un employé légitime de LastPass, l'escroc envoie ensuite un e-mail apparemment officiel contenant un lien pour « réinitialiser » votre compte. L’urgence créée par les appels téléphoniques, associée à l’e-mail d’apparence officielle, peut facilement faire croire aux utilisateurs, même les plus avertis, que leur compte est véritablement compromis. En cliquant sur le lien contenu dans l’e-mail, la victime est dirigée vers un site Web de phishing intelligemment conçu – une réplique presque parfaite avec la marque LastPass et la page de connexion. Ignorant la tromperie, la victime peut saisir son mot de passe principal pour tenter de reprendre le contrôle de son compte.

Une fois le mot de passe principal saisi sur la fausse page de connexion, l'attaquant obtient un accès complet au coffre-fort LastPass de la victime. Cela leur donne la possibilité non seulement de voler tous les noms d’utilisateur et mots de passe stockés. Mais vous pouvez également modifier potentiellement les informations critiques du compte telles que les adresses e-mail et les numéros de téléphone. Avec ce niveau d'accès, les attaquants peuvent détourner les comptes en ligne de la victime, causer des ravages financiers et même usurper l'identité de la victime pour cibler ses cercles sociaux.

LastPass n'est pas la seule victime de CryptoChameleon

CryptoChameleon a été utilisé pour cibler une gamme plus large de services en ligne au-delà de LastPass. Les chercheurs en sécurité de Lookout ont découvert que les campagnes de phishing utilisant le kit usurpaient l'identité de plateformes populaires comme Binance et Coinbase. Même les géants des médias sociaux comme X et Facebook ne sont pas épargnés. Cela indique une campagne plus large menée par des cybercriminels visant à voler les identifiants de connexion sur divers services en ligne.

LastPass, après avoir découvert la campagne de phishing ciblant ses utilisateurs, a pris des mesures rapides pour atténuer les dégâts. La société a supprimé le site Web frauduleux utilisé par les attaquants pour voler des informations d'identification. De plus, LastPass informe activement sa base d'utilisateurs du système de phishing, les invitant à se méfier des appels, SMS et e-mails suspects, y compris ceux portant la marque officielle de l'entreprise.

L’ombre des violations passées plane

La récente campagne de phishing ciblant les utilisateurs de LastPass intervient à un moment particulièrement sensible pour la société de gestion de mots de passe. LastPass a reconnu avoir été confronté à un incident de sécurité des données en 2022, au cours duquel des pirates informatiques ont eu accès à des parties de ses données clients. Bien sûr, LastPass a affirmé que les mots de passe principaux restaient sécurisés. Cependant, cette violation antérieure a sans aucun doute érodé la confiance des utilisateurs et accru les inquiétudes concernant la sécurité de leurs mots de passe.

Pour rester en sécurité, LastPass met l'accent sur un point crucial. Les représentants légitimes du support client ne vous demanderont jamais votre mot de passe principal. Si vous recevez un appel, un SMS ou un e-mail prétendant provenir de LastPass et vous invitant à une action immédiate, en particulier s'il s'agit de votre mot de passe principal, c'est un signal d'alarme. Ne cliquez sur aucun lien. Raccrochez également immédiatement le téléphone et signalez la communication suspecte directement à LastPass au [email protected].

N'oubliez pas que votre mot de passe principal est la pierre angulaire de votre sécurité en ligne. Vous devez rester vigilant et adopter une bonne dose de scepticisme à l’égard des communications non sollicitées. De cette façon, vous pouvez réduire considérablement le risque d’être victime de ces tentatives de phishing astucieuses.