Google propose une large gamme de solutions logicielles et de services destinés aux utilisateurs réguliers comme aux entreprises. L'entreprise dispose de ses propres équipes de test pour détecter les bugs et les vulnérabilités potentiels. Cependant, elle dispose également de programmes de récompenses qui encouragent les chercheurs externes à participer au processus. L'entreprise restructure désormais son système de paiement pour détecter les vulnérabilités de Chrome.

Récemment, Google a fermé le programme Google Play Security Reward Program (GPSRP). La décision a été prise en fonction de la maturité de la plateforme et de l'efficacité des outils de détection de logiciels malveillants de l'entreprise. Cependant, d'autres segments nécessitent encore l'aide de chercheurs externes, comme les plateformes basées sur l'IA et Chrome, le protagoniste de cet article. Pour ce dernier, Google dispose du programme Chrome Vulnerability Reward Program (VRP).

Google lance un nouveau système de paiement pour la recherche sur les vulnérabilités de Chrome

Google a lancé le VPR de Chrome il y a 14 ans, en modifiant les récompenses de temps à autre en fonction des besoins de la plateforme. Aujourd'hui, l'entreprise procède à une nouvelle restructuration qui vise à « encourager la production de rapports de haute qualité et des recherches plus approfondies sur les vulnérabilités de Chrome, en les explorant dans leur plein impact et leur potentiel d'exploitation ». Les changements impliquent des récompenses jusqu'à deux fois plus élevées pour certaines vulnérabilités, telles que celles liées à MiraclePtr.

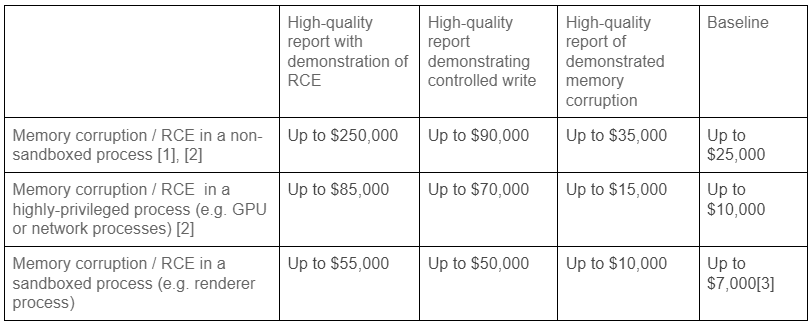

La nouvelle structure VPR de Chrome sépare les vulnérabilités en deux segments principaux. Il existe désormais des « vulnérabilités de corruption de mémoire » et des « autres vulnérabilités ». Les résultats de corruption de mémoire sont divisés en quatre catégories : rapport de haute qualité avec démonstration de RCE (impliquant l'exécution de code à distance), rapport de haute qualité démontrant l'écriture contrôlée (impliquant l'écriture de mémoire par l'attaquant), rapport de haute qualité sur la corruption de mémoire et rapport de référence (démonstration de corruption de mémoire déclenchable dans Chrome).

Dans chaque catégorie, certains paramètres déterminent le paiement des découvertes. Par exemple, il faut déterminer si les processus sont en sandbox (isolés ou dans des environnements contrôlés), non en sandbox ou hautement privilégiés. Le tableau ci-dessous illustre le nouveau système de paiement pour les vulnérabilités de corruption de mémoire.

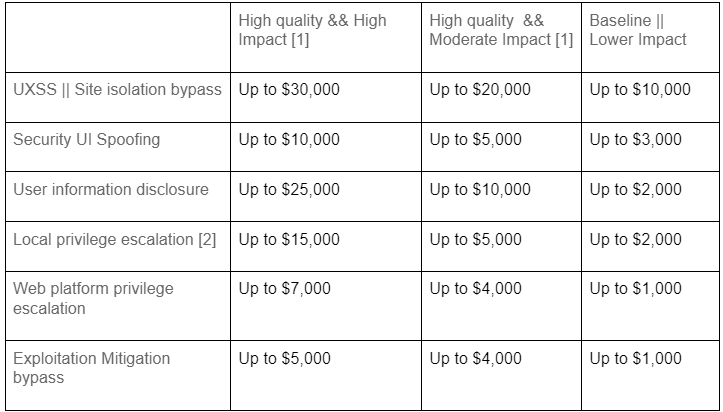

Ensuite, comme le suggère le nom du segment, les « autres vulnérabilités » regroupent celles qui ne sont pas liées à la corruption de la mémoire. L'entreprise met en œuvre une approche « plus déterministe ». Il existe désormais trois catégories basées sur la qualité du rapport et l'impact de la vulnérabilité sur les utilisateurs. Il y a « Impact faible », « Impact modéré » et « Impact élevé ». Le nouveau système de paiement pour cette section est le suivant :

Les paiements pour les vulnérabilités de MiraclePtr augmentent considérablement

Enfin, un changement a été apporté au système de récompenses pour les vulnérabilités basées sur MiraclePtr. Dans Chrome, il existe des vulnérabilités Use-After-Free (UAF) qui entraînent essentiellement une utilisation excessive ou incorrecte de la mémoire dynamique. Vous avez probablement entendu à quel point Chrome est « gourmand » en mémoire, et c'est l'une des raisons. Ces dernières années, Google a largement atténué les problèmes associés. MiraclePtr est l'une des mesures prises par le géant de Mountain View. Le projet MiraclePtr empêche essentiellement les UAF d'entraîner des risques de sécurité ou des fuites de mémoire.

Auparavant, la récompense maximale pour la découverte de vulnérabilités dans MiraclePtr était de 100 115 $. Désormais, l’entreprise augmente ce chiffre à 250 128 $. De plus, l’entreprise ne considère plus les vulnérabilités présentes dans les processus non liés au rendu comme des « bugs de sécurité ». En gros, plus la difficulté augmente, plus la récompense augmente également.